Comment installer et configurer Suricata sur pfSense (guide complet)

Comment installer et configurer Suricata sur pfSense (guide complet)

La sécurisation du réseau ne se limite plus à un simple pare-feu. Aujourd’hui, les scans automatisés, tentatives d’exploitation, botnets et attaques opportunistes ciblent aussi bien les entreprises que les particuliers.

Si pfSense protège efficacement les flux entrants et sortants, il peut être renforcé par un moteur de détection d’intrusion comme Suricata.

- Pourquoi utiliser Suricata sur pfSense ?

- IDS ou IPS : quelle différence ?

- Prérequis avant installation

- Installer Suricata sur pfSense

- Configurer une interface à protéger

- Configuration des règles de détection

Dans ce guide complet, nous allons voir comment installer, configurer et exploiter Suricata sur pfSense afin de mettre en place un système IDS (détection) ou IPS (blocage automatique).

1. Pourquoi utiliser Suricata sur pfSense ?

Suricata est un moteur de sécurité réseau qui est capable d’inspecter le trafic en temps réel afin d’identifier de nombreuses menaces, parmi lesquelles :

- les scans réseau

- les tentatives d’intrusion

- les exploits connus

- les communications liées à des malwares

- les comportements anormaux ou suspects

- les attaques web les plus courantes

L’un de ses grands avantages est de s’intégrer directement au pare-feu pfSense, ce qui permet de renforcer la sécurité sans multiplier les équipements ou les outils d’administration.

Vous pourrez donc centraliser au sein de la même et d’une unique plateforme :

- le routage

- le filtrage réseau

- les accès VPN

- les fonctions de NAT

- ainsi que les capacités des IDS et IPS

2. IDS ou IPS : quelle différence ?

IDS (Intrusion Detection System)

Le système IDS analyse le trafic, détecte les activités suspectes et génère des alertes, sans bloquer automatiquement les connexions concernées.

Ce mode est particulièrement adapté dans certains cas de figure tel que :

- Pour observer le comportement réel du trafic sur votre réseau

- Pour identifier les menaces potentielles

- Pour limiter les faux positifs

- Pour réaliser une phase de test avant l’activation d’un blocage

- Ou affiner les règles de détection

IPS (Intrusion Prevention System)

Le système IDS détecte les menaces puis applique immédiatement une action de blocage afin d’empêcher la communication malveillante.

Ce mode est recommandé pour :

- les réseaux exposés à Internet,

- les PME souhaitant renforcer leur sécurité,

- les environnements professionnels sensibles,

- les infrastructures nécessitant une protection proactive,

- les contextes où la réactivité face aux attaques est essentielle.

3. Prérequis avant installation

Afin de pouvoir mettre en place votre Suricata, il est nécessaire de bienvérifiez bien que :

- Votre pfSense est à jour

- Vous disposez d’un accès administrateur

- Vous disposez d’une connexion Internet active pour l’installation des paquets

- Vous disposez de ressources CPU suffisantes pour anticiper la montée en charge

- L’heure système doit être correcte, et de préférence configuré en NTP

Remarque: un système IDS/IPS consomme davantage de ressources CPU qu’un simple firewall, prévoyez donc en conséquence.

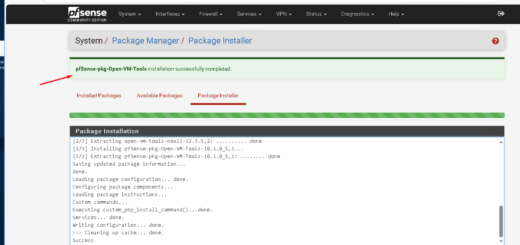

4. Installer Suricata sur pfSense

Commençons par nous connecter à l’interface web de notre pfSense.

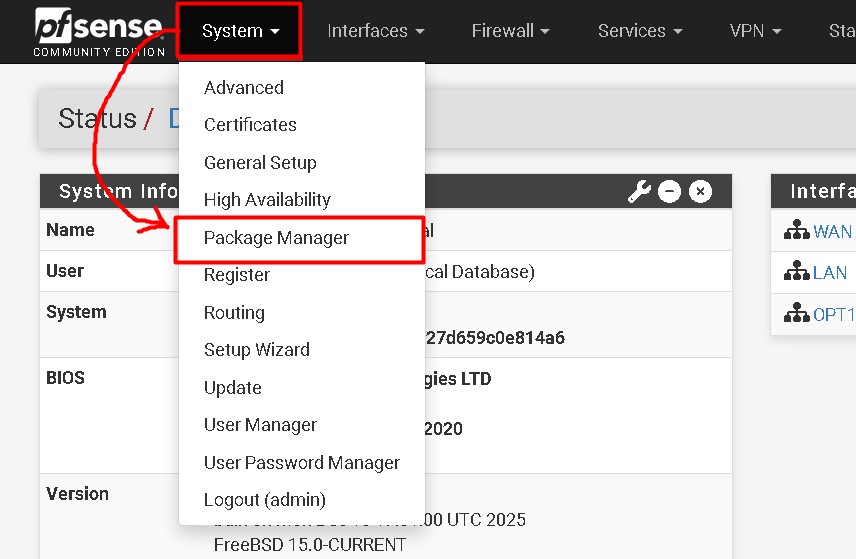

Vous devez installer le package Suricata sur votre instance pfSense. Dans le menu du haut, cliquez sur System puis Package Manager.

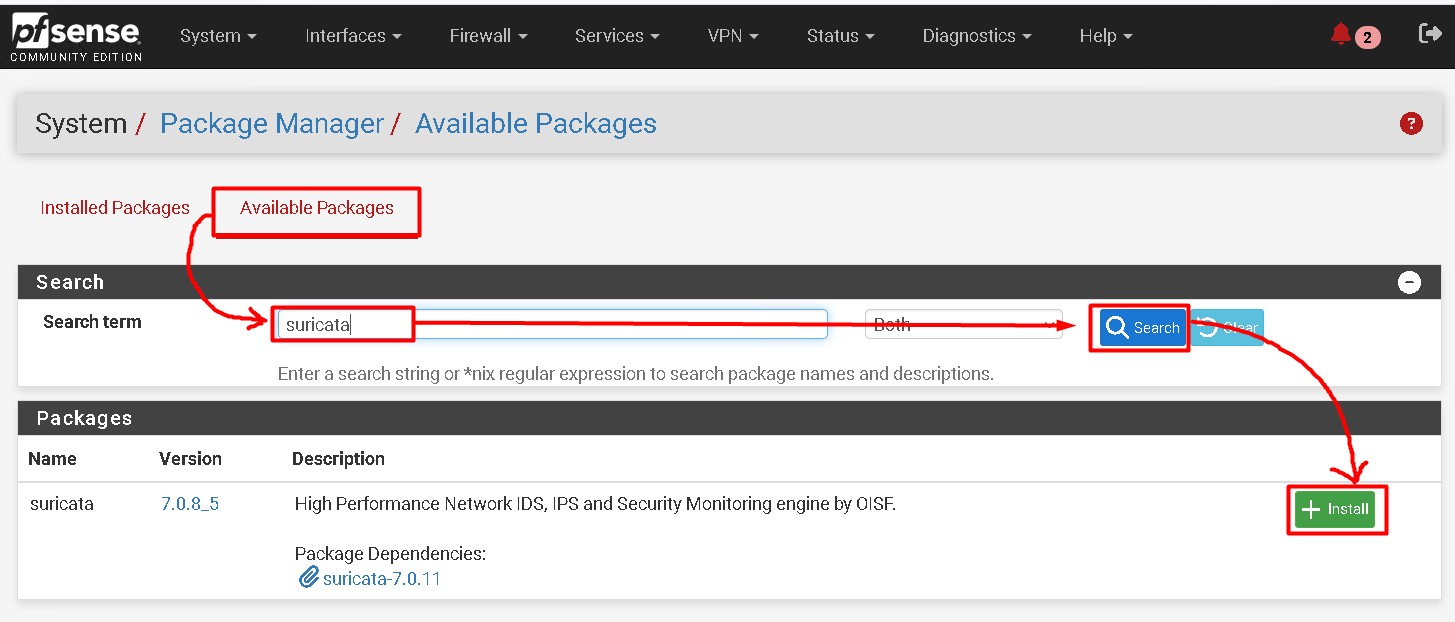

Il faut ensuite rechercher le package nommé Suricata dans Available Package.

Une fois le paquet trouvé, cliquez sur + Install.

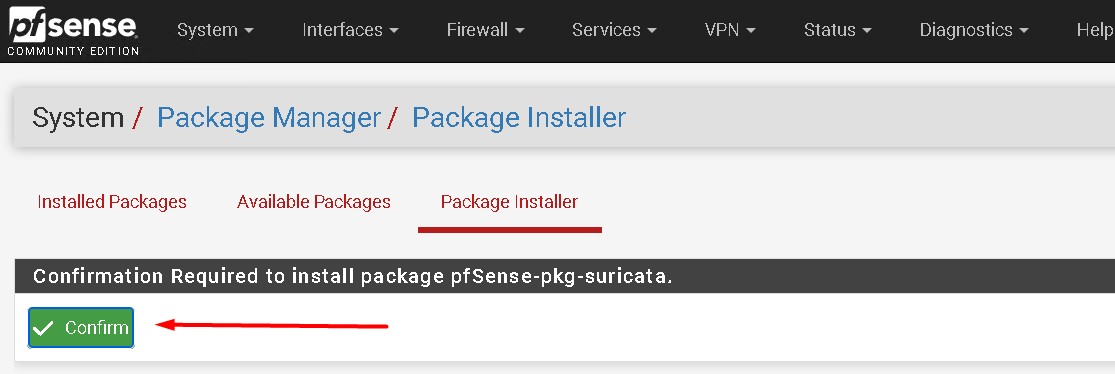

Confirmez l’installation en cliquant sur Confirm.

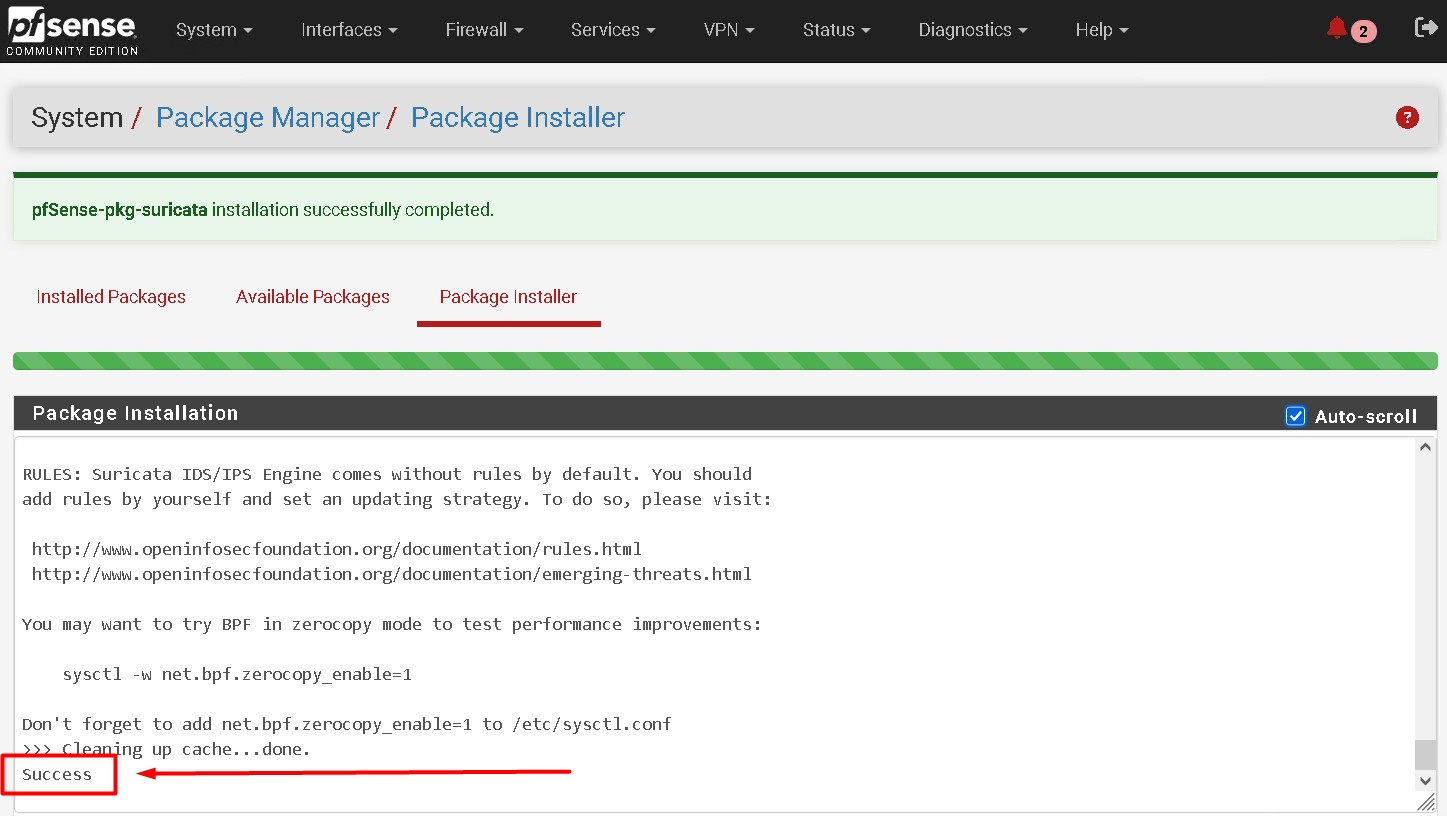

Bravo, vous avez maintenant terminé l’installation de Suricata.

Passons maintenant aux différentes étapes de la configuration.

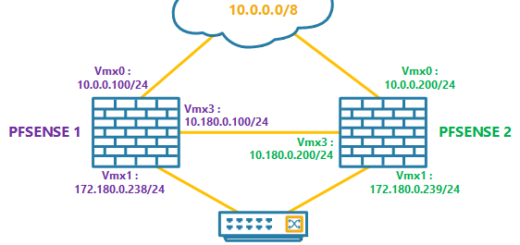

5. Configurer une interface à protéger

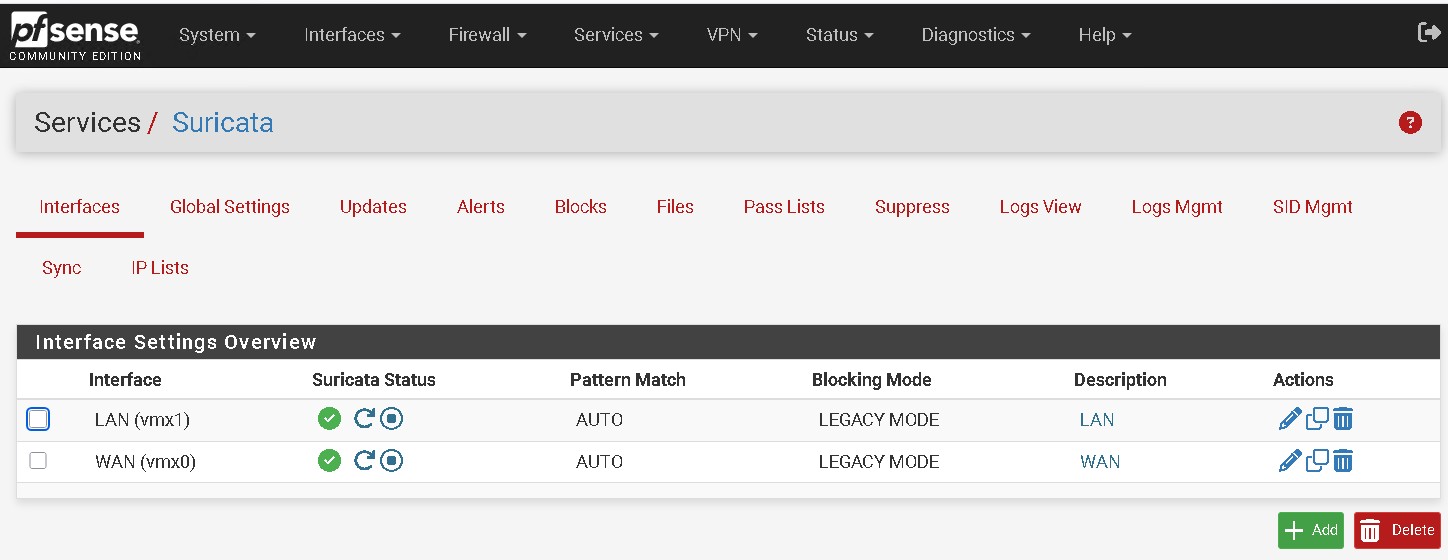

Pour commencer, vous devez sélectionner l’interfaces (ou les interfaces) qui seront analyser par Suricata.

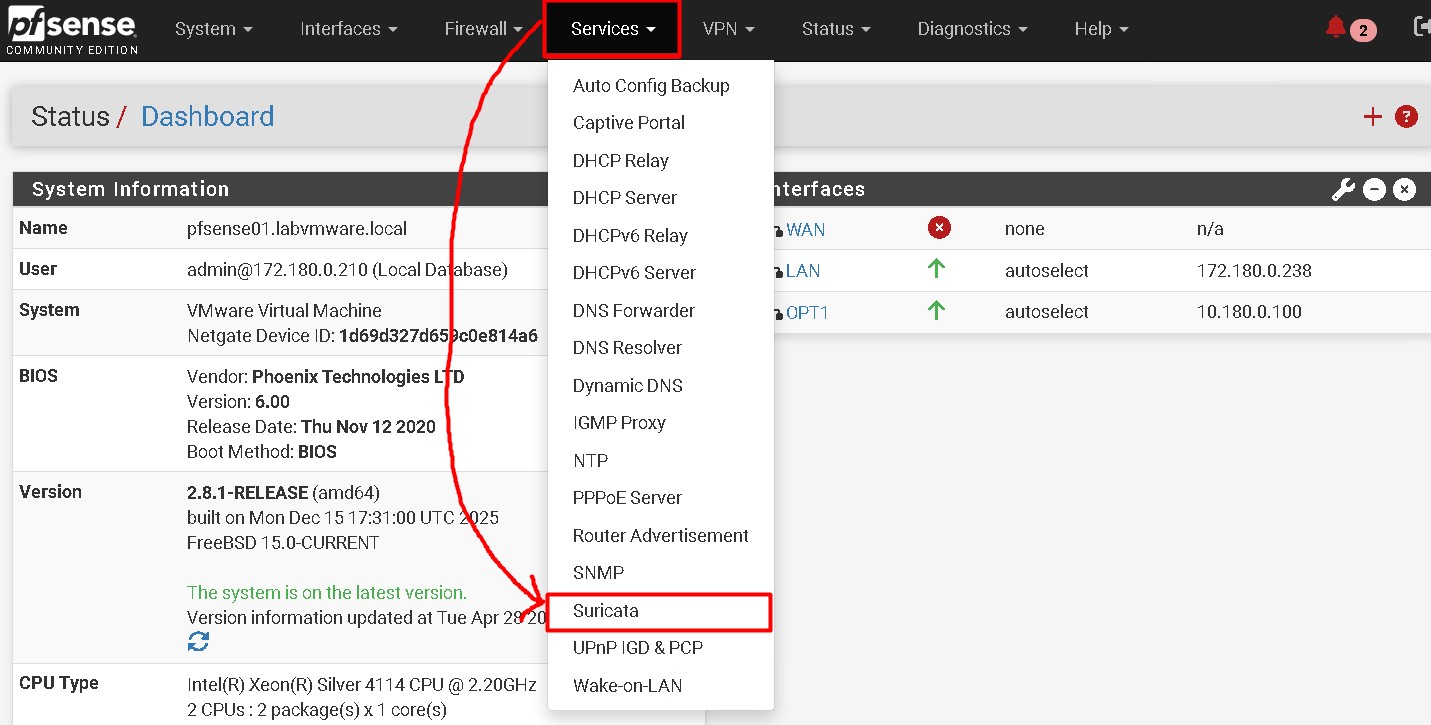

Rendez vous dans le menu Services puis Suricata.

Cliquez sur Interfaces puis +Add.

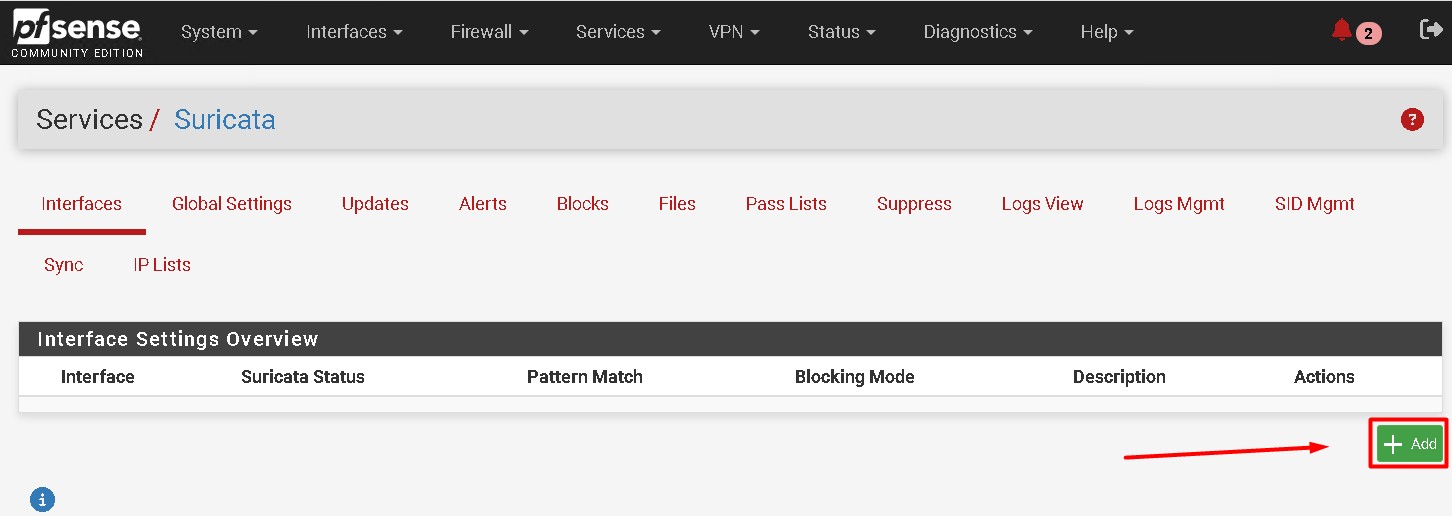

Sélectionnez l’interface dont vous souhaitez analyser le trafic.

Dans cas, j’ajoute les interfaces WAN et LAN afin de pouvoir analyser l’intégralité du trafic entrant et sortant.

N’oubliez pas de cliquer sur Save pour enregistrer la configuration.

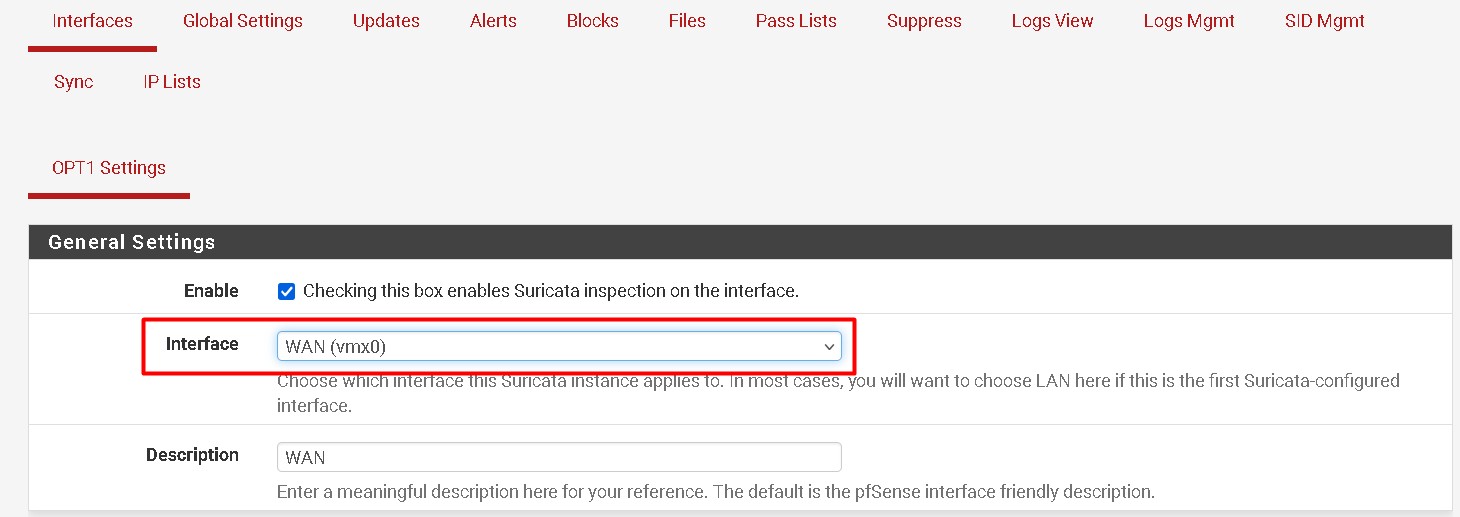

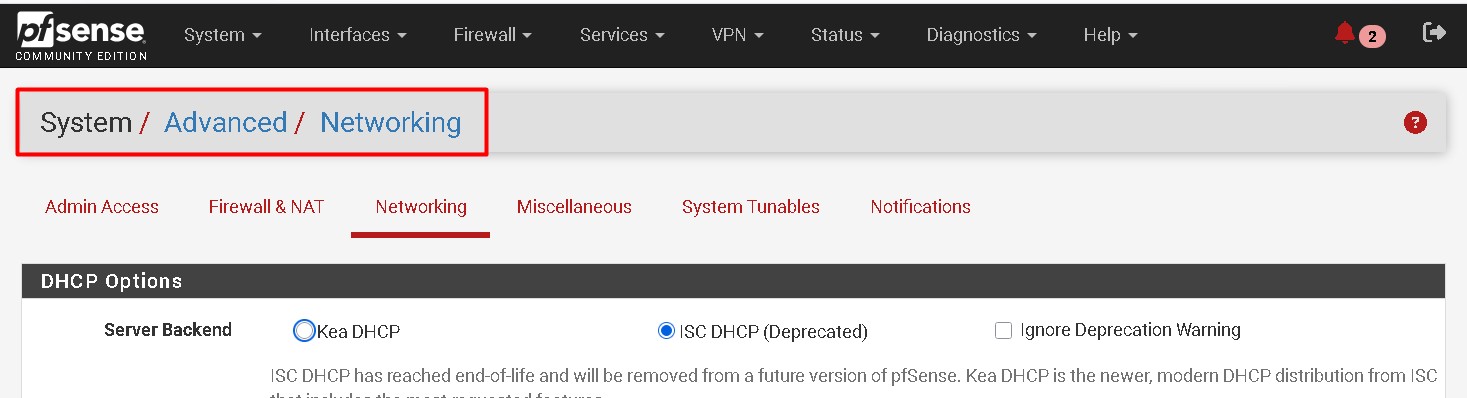

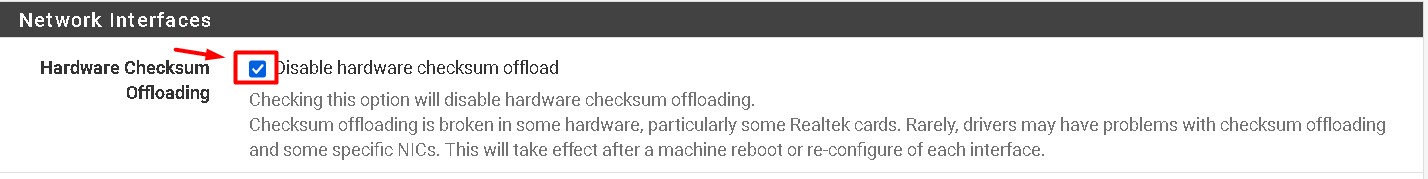

Rendez vous dans System puis Advanced puis Networking.

Dans la section Network Interfaces, cochez la case Disable hardware checksum offload. Cela permettra d’éviter des comportants anormaux dans l’analyse du trafic réseaux.

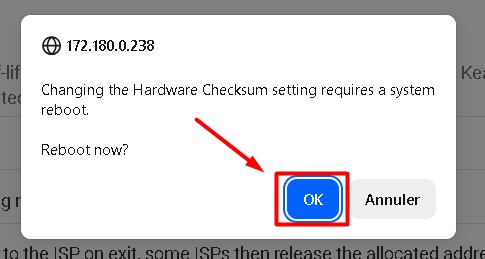

Un redémarrage est alors nécessaire pour la prise en compte des paramètres, cliquez sur OK.

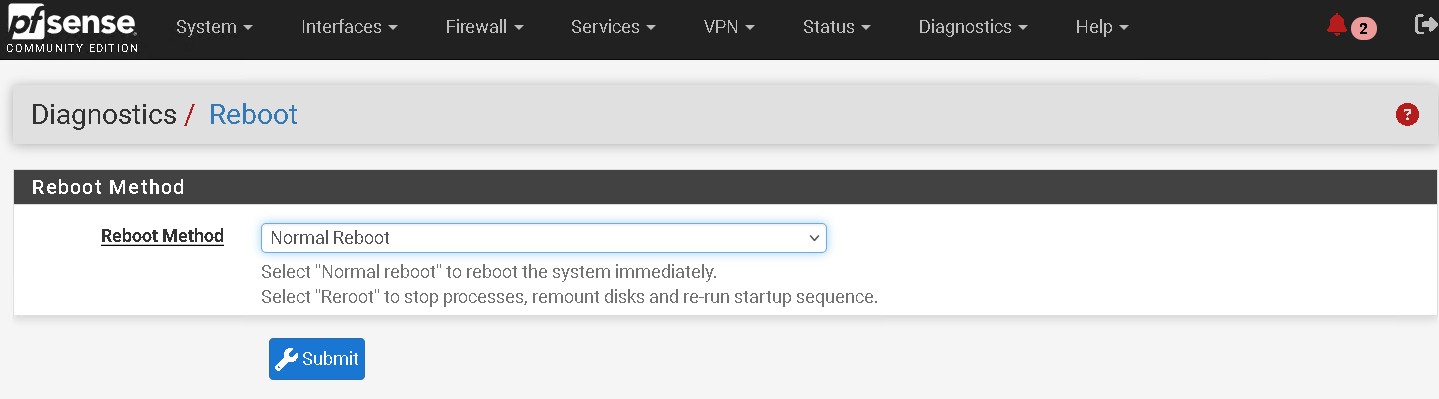

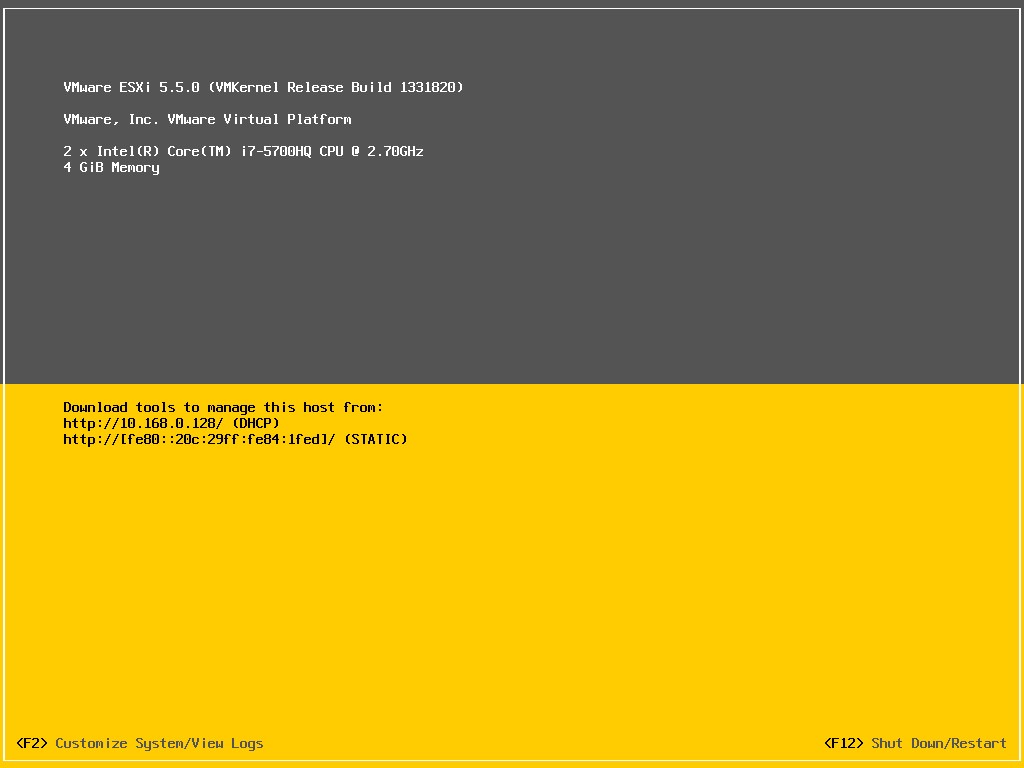

Sélectionnez un Normal Reboot puis Submit.

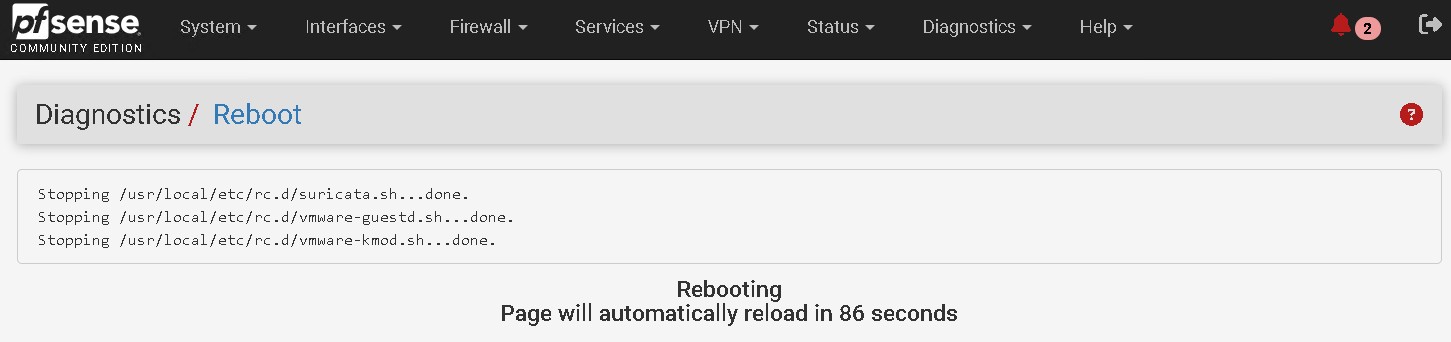

Le système reboot alors tout seul et la page s’actualisera seul à la fin du décompte.

Nous allons maintenant réaliser quelques configurations sur les cartes réseaux que nous avons ajoutés.

Rendez vous dans Services puis Suricata et éditez les paramètres de votre carte réseau (à reproduire pour toutes les cartes ajoutés à analyser) :

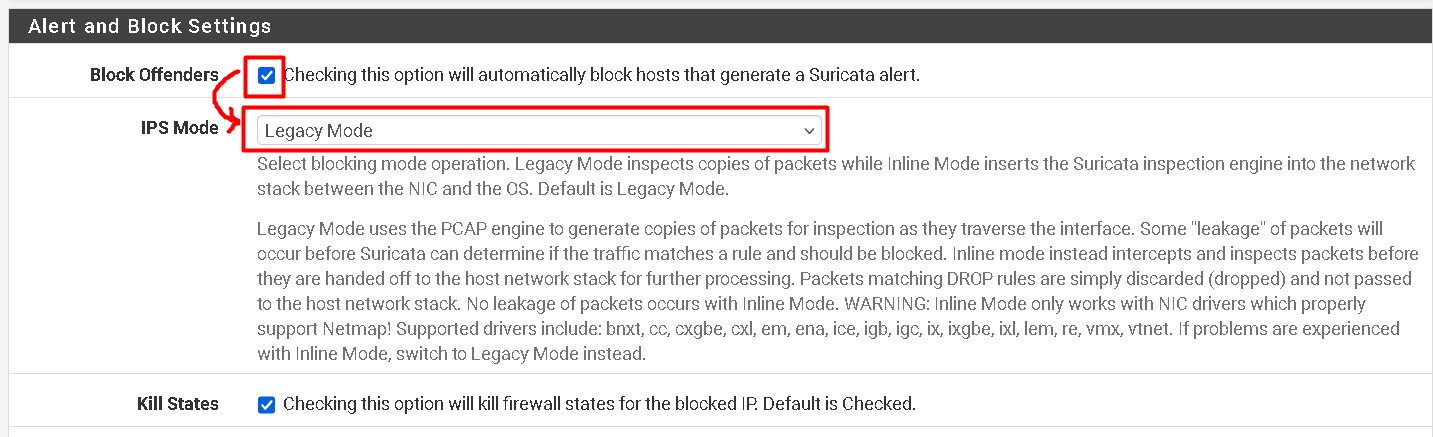

Nous allons définir la manière dont nos interfaces seront gérées et notamment la possibilité d’effectuer des blockages.

Cochez la case Checking this option will automatically block hosts that generate a Suricata alert dans la section Alert and Block Settings.

Selectionnez ensuite Legacy Mode.

Remarque : ne cochez pas cette case si vous ne souhaitez pas de blockage automatique mais uniquement de la surveillance sur une interface.

Votre interface sera ensuite visible en LEGACY MODE dans la colonne Blockage Mode.

J’ai effectué cette configuration sur mes 2 interfaces LAN et WAN.

6. Configuration des règles de détection

Notre Suricata nécessite encore quelques configurations afin de pouvoir réaliser ses actions de IPS, c’est à dire de blockage.

Nous allons pour cela lui fournir des règles sur lesquels il se basera pour tout blockage.

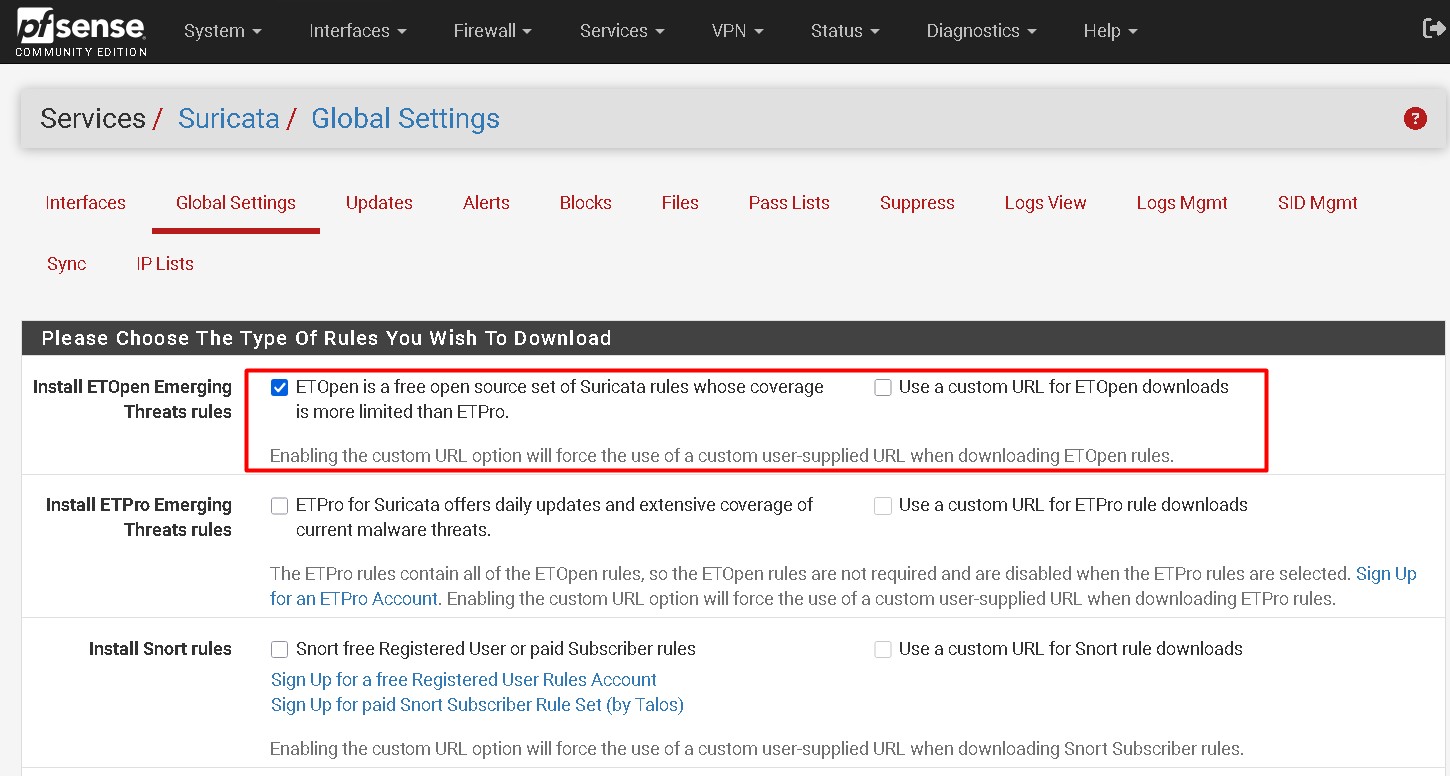

Rendez vous dans System puis Advanced puis Global Settings.

Dans la section Please Choose The Type Of Rules You Wish To Download, cochez ETOpen is a free open source set of Suricata rules whose coverage is more limited than ETPro.

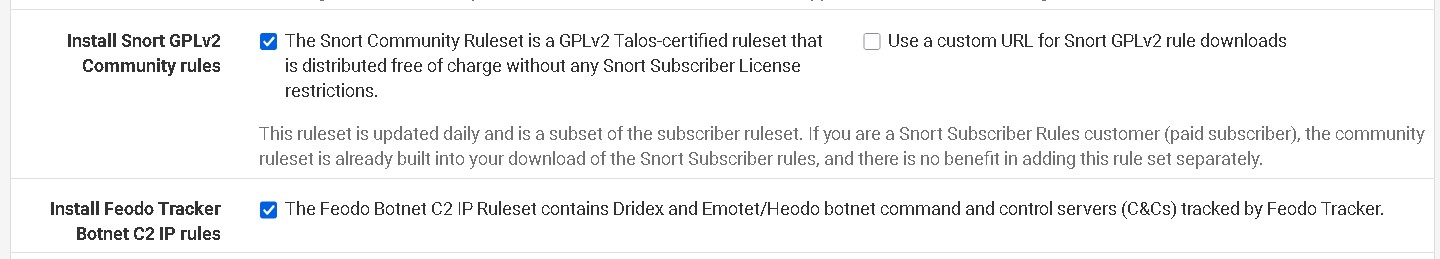

Ainsi que les cases The Snort Community Ruleset is a GPLv2 Talos-certified ruleset that is distributed free of charge without any Snort Subscriber License restrictions. et The Feodo Botnet C2 IP Ruleset contains Dridex and Emotet/Heodo botnet command and control servers (C&Cs) tracked by Feodo Tracker.

Ces cases vous donneront accès à toutes les listes gratuites pour Suricata issue également de Snort (un autre ids/ips).

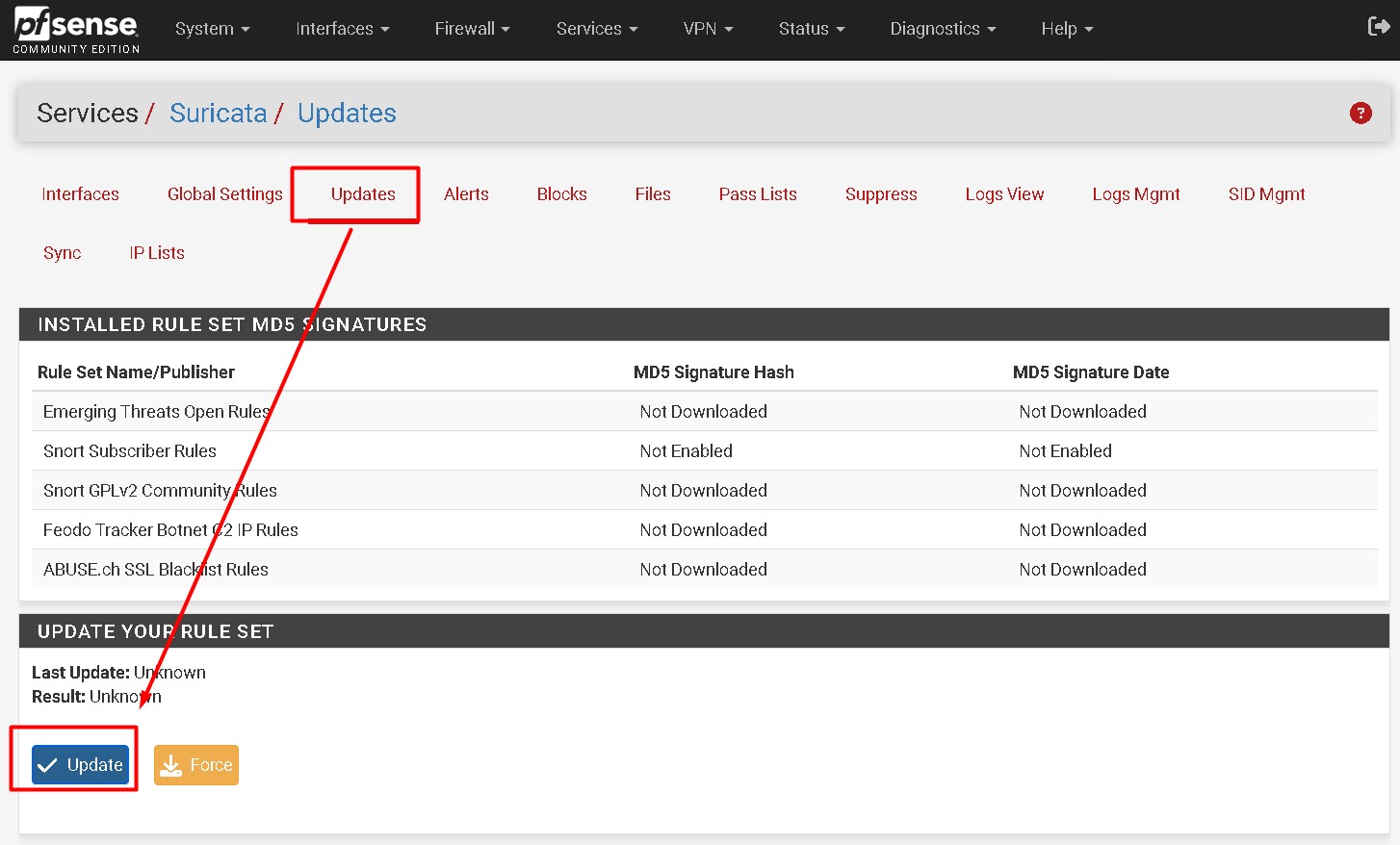

Dans l’onglet Updates, cliquez sur Update afin de lancer le téléchargement de ces listes.

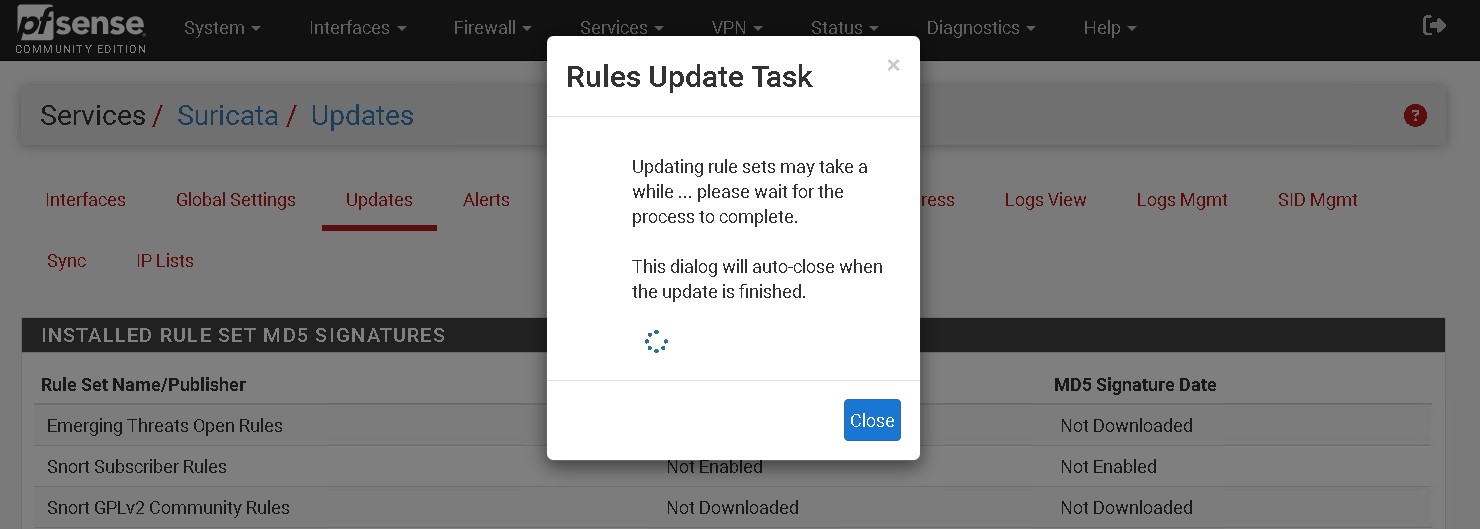

Patientez…

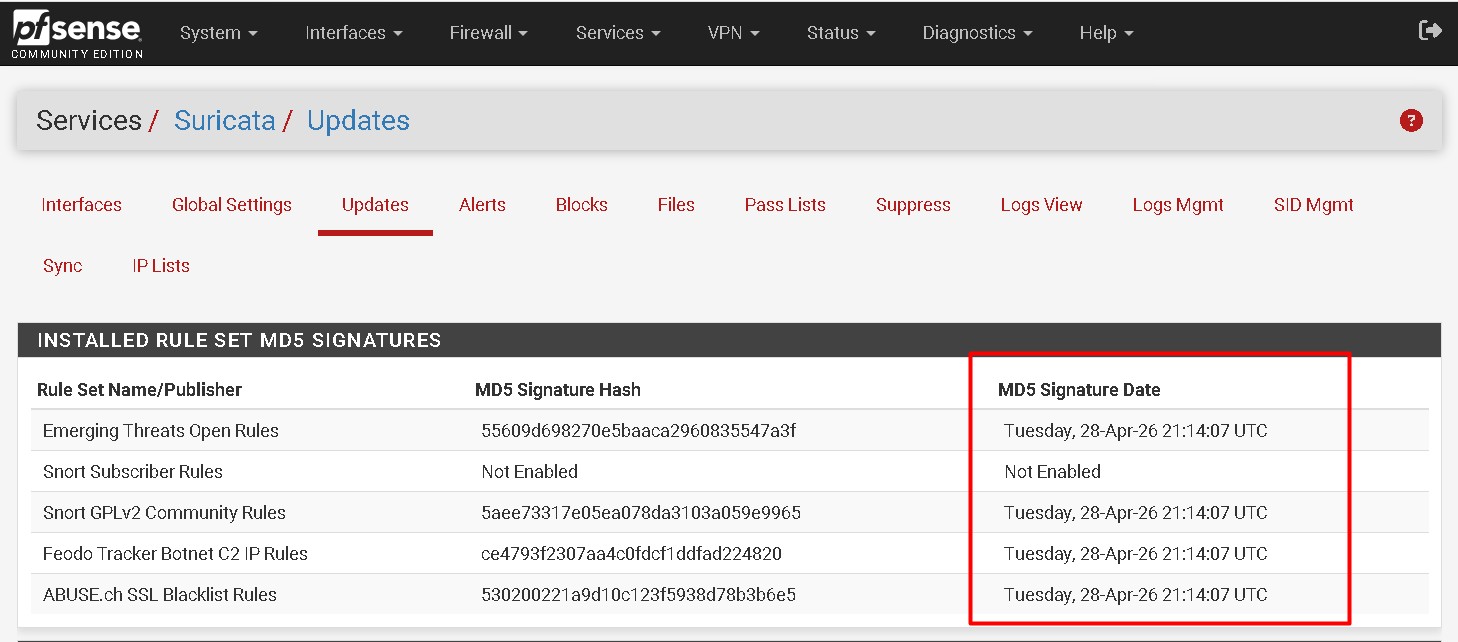

Et nos listes sont maintenant à jours.

Nous pouvons laissez tourner quelques minutes notre systèmes puis vérifier ce qui s’y passe.

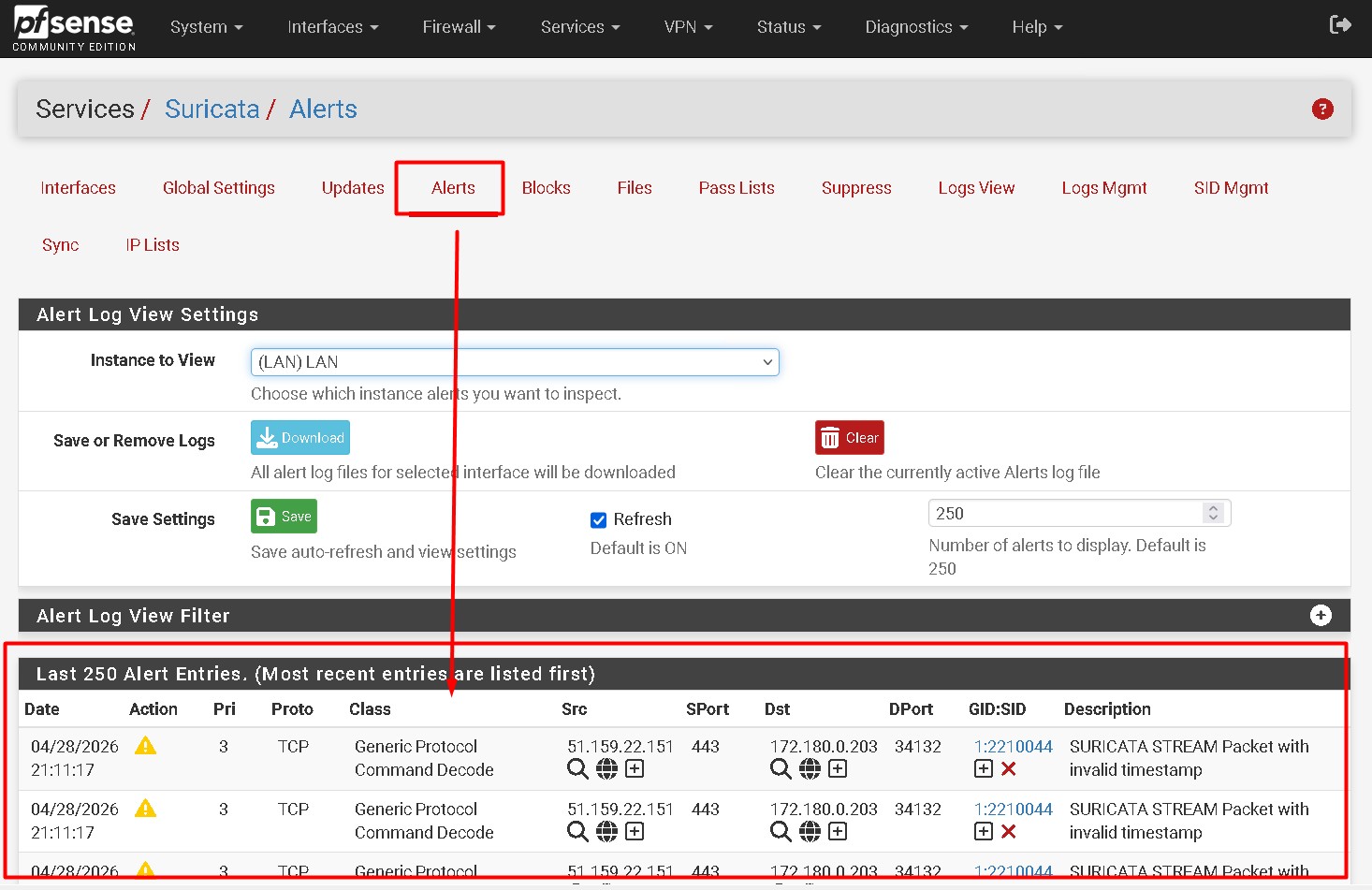

Rendez vous dans l’onget Alerts afin de voir toutes les alertes remontés par Suricata. C’est ici que nous avons le travail de l’IDS, celui de la détection.

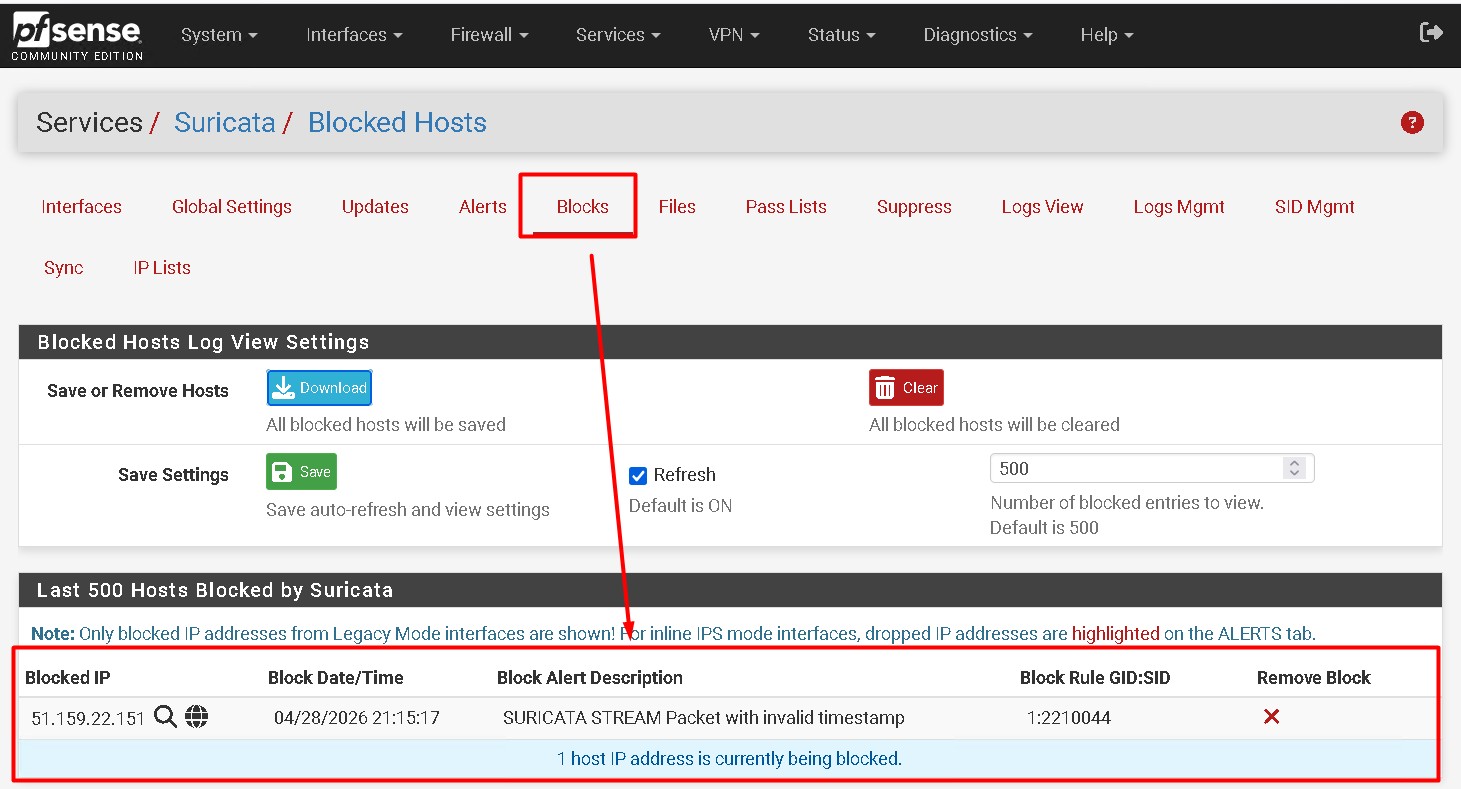

Mais il nous reste à voir les blockages :

Rendez vous dans l’onglet Blocks et vous verrez les actions de blocage automatiquement réalisés par Suricata en tant que IPS, système de prévention ayant réalisé un blocage.

Et voila, vous avez maintenant des fonctionnalités IDS et IPS au sein de votre pfSense améliorant ainsi la sécurité de votre réseau informatique.

Commentaires récents